Dietro all'hack più grande di sempre: L'attacco a Bybit

Di Daniele Corno

Un furto da $1.4B scuote Bybit nel più grande hack di sempre: Analisi dei dettagli, gestione dell'evento e la grande ricerca dei fondi persi

Introduzione al focus on di oggi

Nel corso dell’ultima settimana, il mercato crypto ha assistito al più grande Hack della storia, con un furto da $1.4 miliardi di dollari dalle tasche dell’exchange Bybit.

Un hack duro per l’intero settore, che porta il totale dei fondi sottratti tramite attacchi ad un valore superiore ai $10.5 miliardi di dollari.

È successo tutto in poche ore: un cold wallet svuotato, un codice malevolo nascosto nell’infrastruttura di Safe Wallet e il Lazarus Group, famigerato collettivo nordcoreano, dietro le quinte.

Ma non è solo una questione di numeri: questo attacco ha messo a nudo fragilità che non possiamo più ignorare. Nelle prossime righe scopriremo i dettagli tecnici dell’hack, la reazione esemplare di Bybit, la corsa ai prelievi degli utenti e la caccia ai fondi sparsi in migliaia di indirizzi.

Ma soprattutto, ci chiederemo: si poteva evitare? E quali lezioni possiamo trarre da un disastro che ha riscritto le regole della sicurezza crypto?

Questo focus on è stato pubblicato sulla nostra newsletter Whale Weekend del 28 febbraio 2025. Iscriviti per leggerne altri senza aspettare: ogni venerdì troverai tutte le informazioni essenziali per concludere in bellezza la settimana crypto!

Indice

I dettagli dell’hack più grande della storia crypto

Tutto è partito nel pomeriggio di venerdì 21 febbraio quando, dopo una transazione di routine effettuata tramite il wallet multisign fornito da SAFE Wallet (ex Gnosis Safe) da parte del team di Bybit, uno dei Cold Wallet dell’exchange è stato completamente svuotato.

Cerchiamo quindi di fare chiarezza osservando i dettagli e la dinamica dell’incidente, grazie all’aiuto del report di investigazione commissionato alla società Verichains.

L’hack è avvenuto grazie a una manipolazione del codice JavaScript presente nell’infrastruttura AWS S3 di Safe Wallet. Giorni prima, l’attaccante aveva iniettato uno script malevolo per intercettare e modificare i dati della transazione prima della firma, senza destare sospetti. Quando il team di Bybit ha effettuato una transazione, il codice ha alterato l’indirizzo di destinazione, sostituendolo con uno controllato dall’hacker.

L’attacco sfruttava un meccanismo di attivazione sofisticato. Il codice infatti entrava in funzione solo quando la transazione proveniva da indirizzi specifici, tra cui quello di Bybit. Così facendo, la transazione firmata appariva legittima ed è stata confermata sulla rete Ethereum senza anomalie apparenti. In pochi istanti, l’hacker ha svuotato il cold wallet di Bybit, impedendo qualsiasi intervento immediato.

Due minuti dopo il furto inoltre, i file JavaScript modificati su Safe Wallet sono tornati alla versione originale, eliminando ogni traccia dello script malevolo. Questo comportamento indica che l’attaccante aveva accesso diretto ai sistemi AWS S3 di Safe Wallet e ha agito con credenziali privilegiate oppure sfruttando una vulnerabilità interna. Questo conferma quindi che la vulnerabilità non ha coinvolto i sistemi interni di Bybit anche se lo stesso, era nel mirino del gruppo di attaccanti.

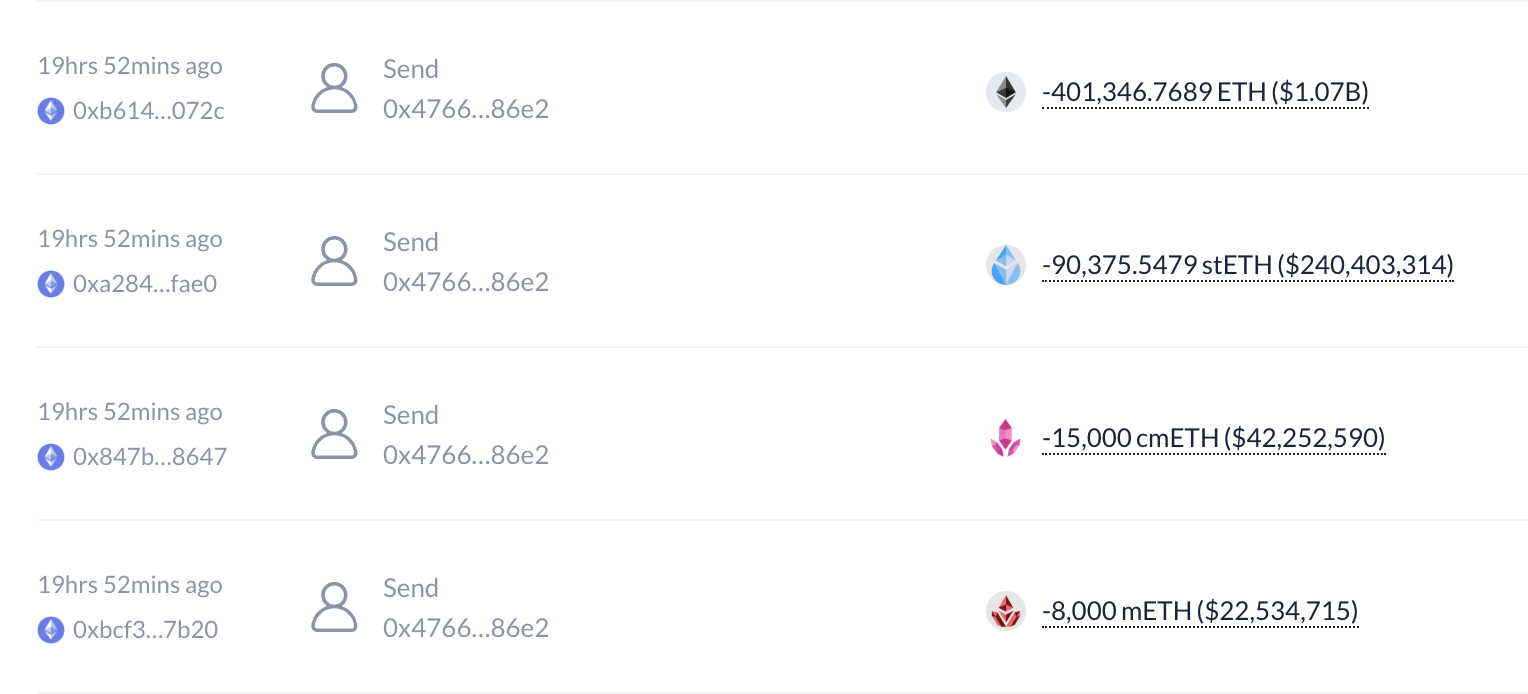

Il risultato di questo attacco, si traduce nella sottrazione di un importo pari a circa $1.4 miliardi di dollari, attraverso il furto di ETH, stETH, mETH e cmETH, negli importi mostrati in foto.

ZachXBT è stato il primo a individuare i movimenti sospetti, lanciando l’allarme su X. Poche ore dopo, il CEO di Bybit, Ben Zhou, ha confermato l’attacco e rassicurato gli utenti sulla solidità dell’exchange. Tuttavia, le indagini successive, grazie ad un eccelso lavoro di ZachXBT, hanno svelato il coinvolgimento del Lazarus Group, un’organizzazione criminale legata al governo della Corea del Nord, già fortemente conosciuta nel settore e correlata a molteplici attacchi negli anni precedenti.

La gestione da parte del team

Dopo aver osservato nel dettaglio l’albero degli eventi, è necessario complimentarsi con il team di Bybit per la tempestiva gestione dell’accaduto.

Come citato in precedenza infatti, fin da subito il CEO Ben Zhou, ha condiviso su X un post spiegando la situazione. L’hack al cold wallet è stato confermato ma tutti gli altri portafogli dell’exchange sono al sicuro e i prelievi restano abilitati. Secondo quanto riportato, la scelta è stata presa in quanto, fin da subito, era chiaro che l’attacco fosse correlato a SAFE e non c’era stata alcuna violazione interna ai sistemi della piattaforma.

Una decisione che a posteriori, seppur come vedremo in seguito ha causato una “corsa agli sportelli“, si è dimostrata vincente. Poco dopo infatti, Zhou ha comunicato che : “Bybit è solvibile anche se questa perdita non fosse recuperata, tutti gli asset custoditi dai clienti sono coperti 1:1 e possiamo coprire la perdita”.

Da quel momento in poi, l’intero settore si è attivato, offrendo piena collaborazione al team nella risoluzione dell’evento più drammatico del 2025.

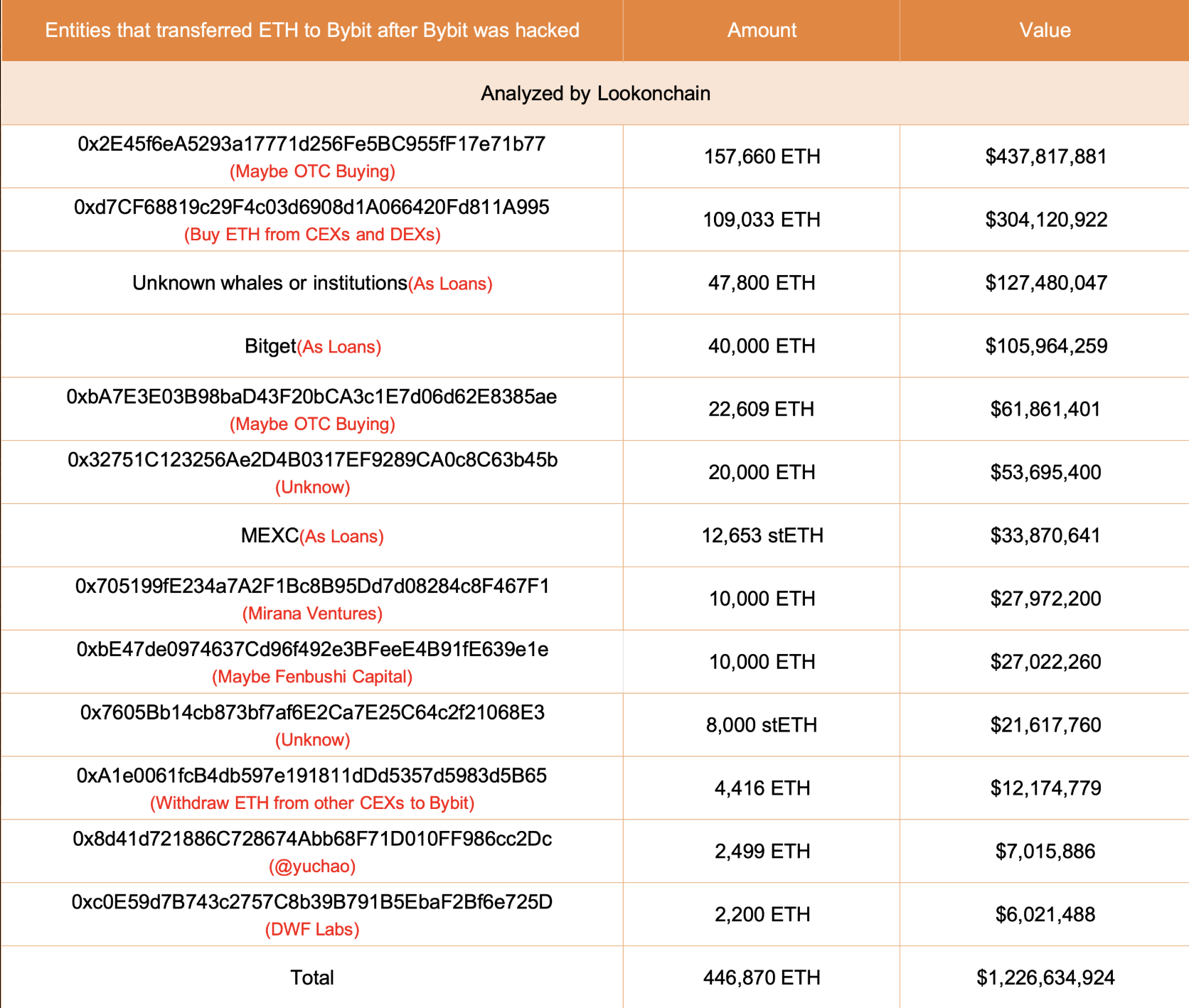

L’attacco infatti, ha svuotato le riserve di ETH di Bybit il quale, è dovuto correre ai ripari per recuperare i 401.000 ETH oltre che gli stETH, mETH e cmETH mancanti all’appello.

Nei giorni successivi, grazie ad un lavoro eccelso, tra acquisti on-chain, acquisti presso exchange terzi e prestiti in ETH ricevuto da partner, Bybit ha recuperato oltre 446.000 Ethereum, coprendo al 100% le riserve dei clienti rispettive agli asset custoditi.

Fuga di capitali, Proof of Reserve e ricerca dei fondi persi

Come prevedibile dopo una circostanza simile, la FUD ha creato una vera e propria corsa agli sportelli da parte dei clienti.

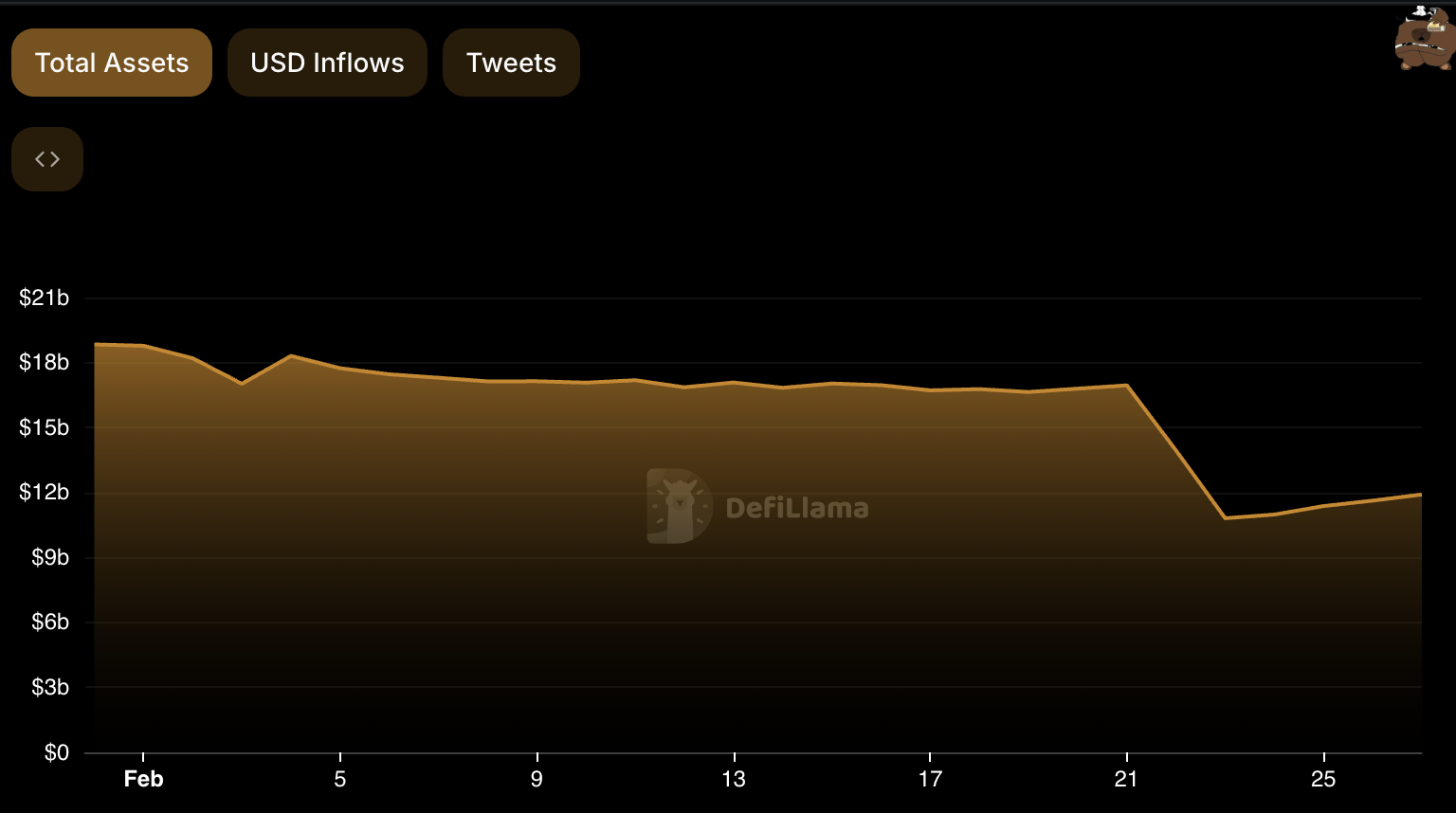

Gli utenti infatti, sono corsi ai ripari temendo il peggio. Nelle ore successive all’hack, Bybit ha elaborato oltre 350.000 richieste di prelievi, dimostrando un’enorme solidità. Nel corso delle 48 ore successive, la mole di prelievi ha raggiunto un valore superiore ai $5 miliardi di dollari.

Le riserve dell’exchange hanno visto un enorme calo dal valore pre-hack, passato da circa $16.9 miliardi ad un minimo di $10.8 miliardi.

A seguito della grande fuga di capitali, l’exchange ha tempestivamente commissionato un nuovo Audit delle riserve. La società Hacken ha quindi effettuato una Proof of Reserves (POR) con Merkle Tree per attestare la disponibilità dei fondi e la stabilità dell’exchange.

Hacken ha quindi condiviso il 23 febbraio l’esito della POR, la quale mostra riserve superiori al 100% per ogni asset in custodia per conto dei clienti, che al momento dell’hack superavano i 65 milioni.

Con ciò quindi, si conclude la parte il primo passo necessario per riprendere a pieno tutte le funzionalità della piattaforma, garantire ai clienti tutti i propri fondi e continuare con la piena operatività.

La parte più complicata inizia ufficialmente, con una vera e propria caccia agli hacker e al recupero dei fondi.

Per farlo quindi, è necessaria una collaborazione dell’intera community la quale, fin da subito, si è messa all’opera sulla scia degli attaccanti. Per questa ricerca, Bybit ha messo a disposizione l’incentivo più grande della storia, con un “HACK BOUNTY” da $140 milioni di dollari, pari al 10% del maltolto sottratto.

L’incentivo è diviso in due parti, e sarà distribuito a tranche una volta che parte dei fondi saranno “congelati“:

- Il 5% a coloro che riescono a tracciare nel dettaglio i fondi.

- Il restante 5% a coloro che congelano i fondi rintracciati.

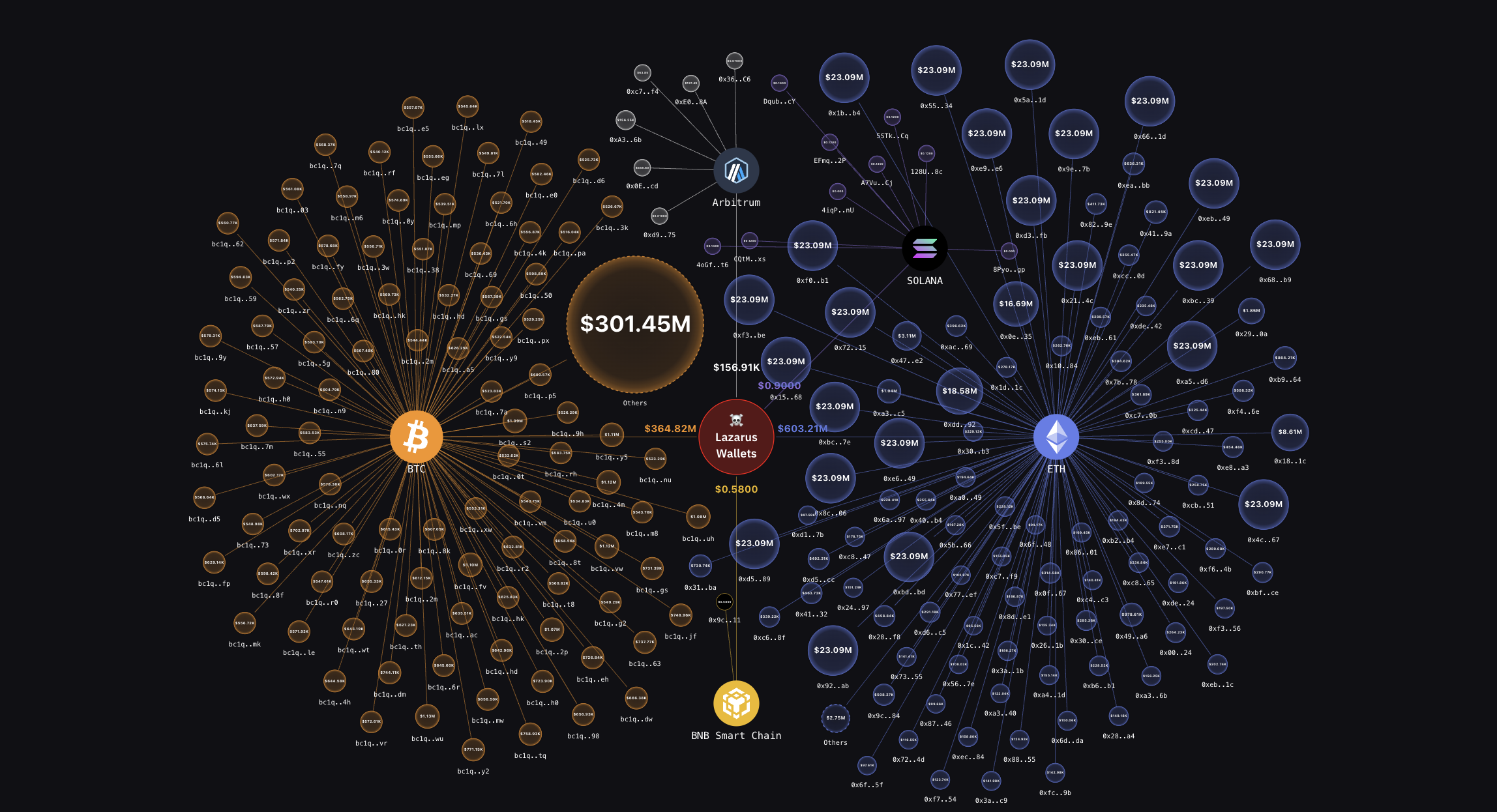

Da qui quindi, parte la caccia al Lazarus Group. Il gruppo infatti fin da subito, si è messo all’opera per riciclare i fondi e rendere sempre più complesso un eventuale recupero.

Operazioni di riciclaggio: Lazarus Group all'opera

Una volta che ZachXBT, grazie ad una meticolosa analisi on-chain, ha collegato l’hacker a Lazarus Group, è stato immediato comprendere che il recupero dei fondi fosse un’impresa ardua.

Il wallet attaccante, 0x47666fab8bd0ac7003bce3f5c3585383f09486e2, si è mosso in tempo zero, dilazionando gli asset in molteplici indirizzi. I primi movimenti sono iniziati circa 15 minuti dopo aver concluso l’attacco.

Da quel momento, il wallet ha trasferito 1 ETH, circa 90.000 stETH e 8.000 mETH in un secondo indirizzo, e 15.000 cmETH in un terzo indirizzo, finanziato con 0.1 ETH dal secondo indirizzo.

In seguito, una volta che sul wallet attaccante sono rimasti solamente ETH, sono partite 40 transazioni dall’importo di 10.000 ETH l’una, verso 40 indirizzi diversi. Da questo momento in poi, la faccenda inizia a complicarsi.

Nel corso dei giorni successivi, il gruppo di attaccanti si è messo a distribuire i fondi su un enorme vastità di nuovi indirizzi. Non solo, per cercar di ostacolare quanto più possibile un possibile recupero da parte delle entità coinvolte, sono stati molteplici i servizi utilizzati in seguito.

Tra questi, per citarne alcuni, abbiamo DEX come Uniswap, usati per convertire ETH in altri crypto-asset. In seguito, sono stati utilizzati Bridge come Thorchain, LiFi e Chainflip, utilizzati per convertire ETH in BTC nativi sulla rete Bitcoin.

Il gruppo ha utilizzato inoltre Mixer come Tornado Cash e Railgun, ma anche Exchange centralizzati senza KYC sfruttati anch’essi come Mixer. Tra questi, figura eXch, dove sono passati oltre $92 milioni di dollari, il quale tuttavia, seppur abbia negato collaborazioni dirette con il gruppo, non ha collaborato al congelamento dei fondi.

Non solo, il gruppo infatti ha anche elaborato strategie più articolate. Tra queste, troviamo la creazione di Meme Coin tramite Pump.Fun attraverso indirizzi non correlati a quelli degli attaccanti. Il gruppo le ha poi acquistate con parte dei fondi correlati all’hack per creare Pump e Dump, generando enormi crescite percentuali nei wallet creatori delle Meme Coin, in un tentativo di riciclaggio alquanto elaborato.

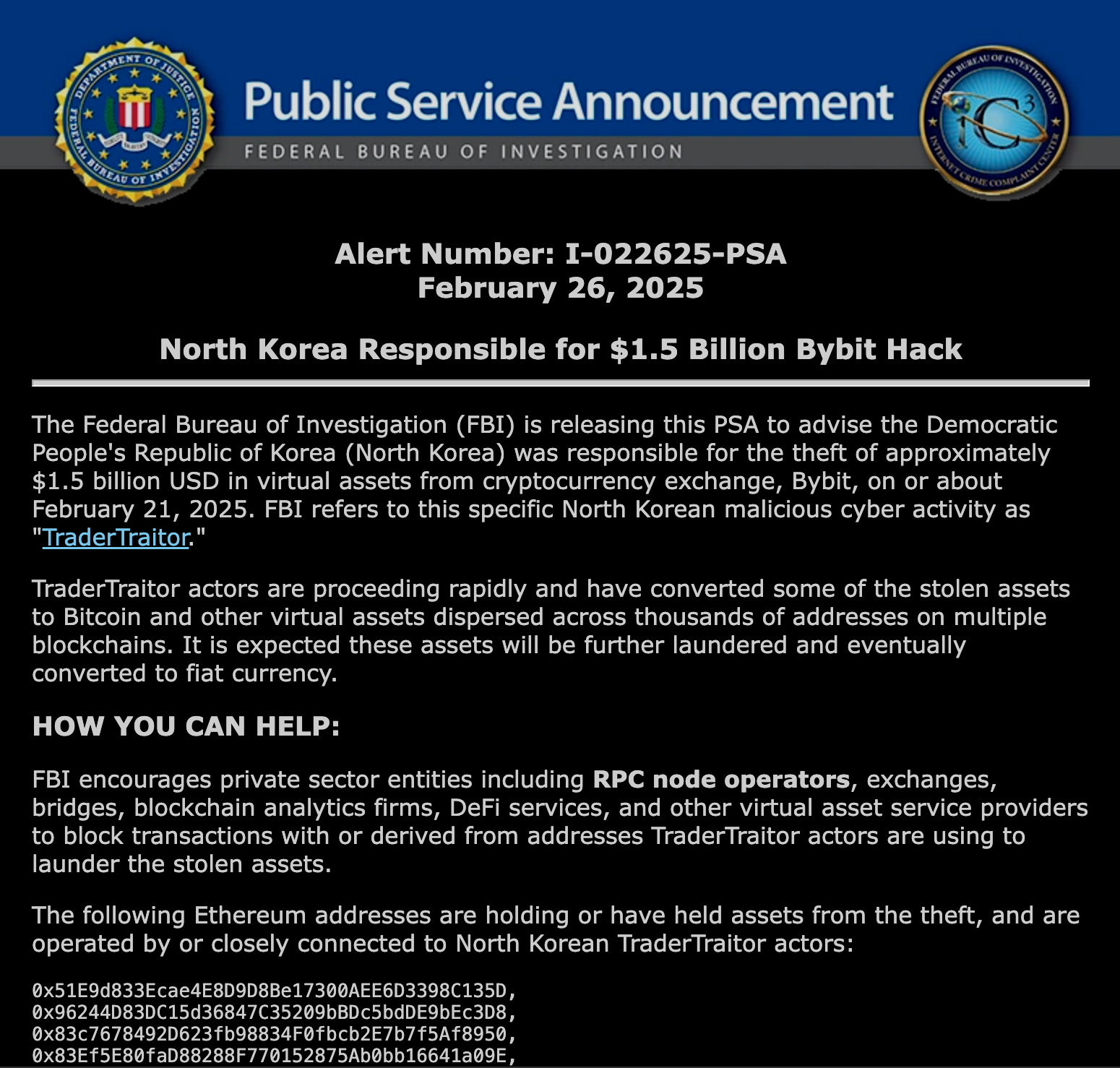

Sebbene il processo sia ancora corso, ad una settimana dall’hack, sono oltre 11.500 gli indirizzi sui quali sono stati distribuiti i fondi. Una situazione che diventa sempre più complessa e che ha visto l’intervento anche dell’FBI Statunitense.

Il Federal Bureau of Investigation ha dichiarato la Repubblica Popolare della Corea del Nord come diretto responsabile dell’hack. Invita inoltre qualsiasi infrastruttura come fornitori di RPC, Exchange, Bridge, società di analisi e protocolli DeFi a segnalare e/o impedire qualsiasi transazione correlata agli indirizzi degli attaccanti.

Lezioni dal disastro: Impatti e prevenzione

L’hack di Bybit da $1.4 miliardi ha fatto rumore, ma non è un disastro irreparabile. Si poteva evitare? Sì, con qualche precauzione in più, come un meticoloso controllo manuale pre-firma che avrebbero potuto bloccare lo script malevolo in Safe Wallet.

Bybit non c’entra direttamente, ma il colpo mostra vulnerabilità esterne da non ignorare. Cosa cambia ora? La community è sempre più vigile: i $5 miliardi di prelievi hanno messo gli exchange in allerta, e la Proof of Reserves è diventata un obbligo necessario per mostrare solidità e trasparenza

Cosa possiamo imparare? La sicurezza non si improvvisa! Serve trasparenza, controlli serrati sulle infrastrutture e skill in the game.

Questo hack, seppur “concluso” nel migliore dei modi, è stato un forte segnale, capace di mettere allerta l’intero settore sulle fragilità. Ci auguriamo quindi che questo caso studio crei nuovi standard di sicurezza, in modo da poterci ricordare di questo episodio solamente come un lontano ricordo passato.